安天网络行为检测能力升级通告(20260510)

时间:2026年05月10日 来源:安天

安天长期基于流量侧数据跟踪分析网络攻击活动,识别和捕获恶意网络行为,研发相应的检测机制与方法,积累沉淀形成了安天自主创新的网络行为检测引擎。安天定期发布最近的网络行为检测能力升级通告,帮助客户洞察流量侧的网络安全威胁与近期恶意行为趋势,协助客户及时调整安全应对策略,提升网络安全整体水平。

一、安天网络行为检测能力概述

安天网络行为检测引擎收录了近期流行的网络攻击行为特征。本期新增检测规则92条,本期升级改进检测规则34条,网络攻击行为特征涉及代码执行、代码注入等高风险,涉及漏洞利用、文件上传等中风险。

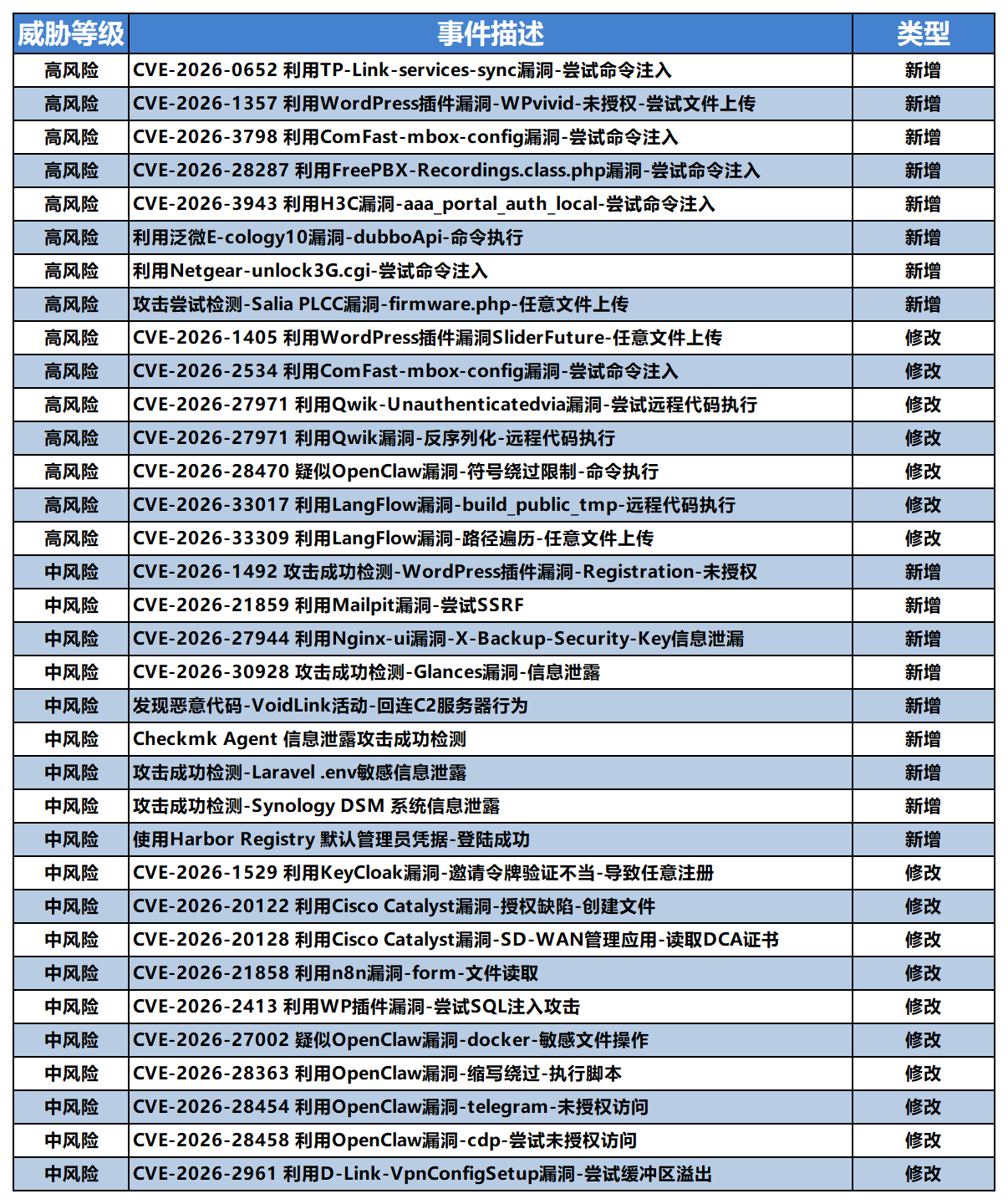

二、更新列表

本期安天网络行为检测引擎规则库部分更新列表如下:

安天网络行为检测引擎最新规则库版本为Antiy_AVLX_2026050707,建议及时更新安天探海威胁检测系统-网络行为检测引擎规则库(请确认探海系统版本为:6.6.1.4 及以上,旧版本建议先升级至最新版本),安天售后服务热线:400-840-9234。

三、网络流量威胁趋势

近期,全网威胁流量持续高位、攻击更隐蔽,假期后企业网攻击量明显上升,传统防护告警效果下降。

高危漏洞利用仍是主要威胁,命令注入、远程代码执行、未授权访问流量占比最高,网络设备、OA、MES、WordPress 插件等是重点攻击目标;凭证类威胁高发,弱口令、默认口令爆破、登录绕过流量占比过半,攻击以慢扫、分散轮询为主,极易绕过常规防护;DDoS 转向低慢小、应用层,大流量攻击减少,低速长时、分布式攻击增多,针对接口耗尽资源,隐蔽性强。同时,隐蔽隧道、C2 回连、webshell等恶意流量上升,加密与伪装加大检测难度。

此外,供应链投毒、开发平台泄露、AI 智能体漏洞利用流量同步增长。建议升级检测规则、强化行为分析、收敛暴露面,重点加固设备与业务系统。

本期活跃的安全漏洞信息

1Google Chrome V8类型混淆漏洞(CVE-2026-6363)

2Google Chrome Dawn组件内存错误引用漏洞(CVE-2026-6310)

3Google Chrome XR内存错误引用漏洞(CVE-2026-6358)

4Microsoft Windows Remote Desktop权限管理错误漏洞(CVE-2026-21533)

5OpenClaw后置链接漏洞(CVE-2026-41364)

值得关注的安全事件

1MuddyWater伪装Chaos勒索掩护间谍攻击

研究人员发现伊朗背景黑客组织MuddyWater在一次入侵中伪装成Chaos勒索软件攻击,实际更像是网络间谍活动而非单纯牟利。攻击者通过Microsoft Teams实施社工,与员工建立聊天和屏幕共享,诱导受害者泄露凭据、调整多因素认证设置,并在部分场景部署AnyDesk实现远程访问。得手后,攻击者进一步访问内部系统和域控,借助RDP、DWAgent、AnyDesk维持持久化,并投放伪装成Microsoft WebView2应用的后门程序。Rapid7依据基础设施重叠、代码签名证书及作案手法等因素,对该事件归因于MuddyWater持中等信心,认为其利用Chaos勒索元素和泄密站条目,意在混淆归因、掩盖真实情报搜集目的。

2QuasarLinux恶意程序瞄准开发者系统

研究人员披露一种此前未公开记录的Linux恶意植入体Quasar Linux(QLNX),其主要针对开发者与DevOps环境,涉及npm、PyPI、GitHub、AWS、Docker和Kubernetes等平台。该恶意程序集成rootkit、后门和凭证窃取能力,可在受害主机上动态编译rootkit共享对象与PAM后门模块,并通过内存驻留、删除落地二进制、清理日志、伪装进程名等方式实现隐蔽运行。研究人员称其具备7种持久化机制,包括LD_PRELOAD、systemd、crontab、init.d、XDG自启动和.bashrc注入,可在进程被终止后重新拉起。攻击者可能借此窃取开发者及云凭证,进一步实施软件供应链攻击。当前尚无明确归因和攻击规模信息,Trend Micro已发布IoC供防御方检测。

四、安天探海网络检测实验室简介

安天探海网络检测实验室是安天科技集团旗下的网络安全研究团队,致力于发现网络流量中隐藏的各种网络安全威胁,从多维度分析网络安全威胁的原始流量数据形态,研究各种新型攻击的流量基因,提供包含漏洞利用、异常行为、应用识别、恶意代码活动等检测能力,为网络安全产品赋能,研判网络安全形势并给出专业解读。

安天探海网络检测实验室

2026年05月08日