安天网络行为检测能力升级通告(20260208)

时间:2026年02月08日 来源:安天

安天长期基于流量侧数据跟踪分析网络攻击活动,识别和捕获恶意网络行为,研发相应的检测机制与方法,积累沉淀形成了安天自主创新的网络行为检测引擎。安天定期发布最近的网络行为检测能力升级通告,帮助客户洞察流量侧的网络安全威胁与近期恶意行为趋势,协助客户及时调整安全应对策略,赋能客户提升网络安全整体水平。

1. 安天网络行为检测能力概述

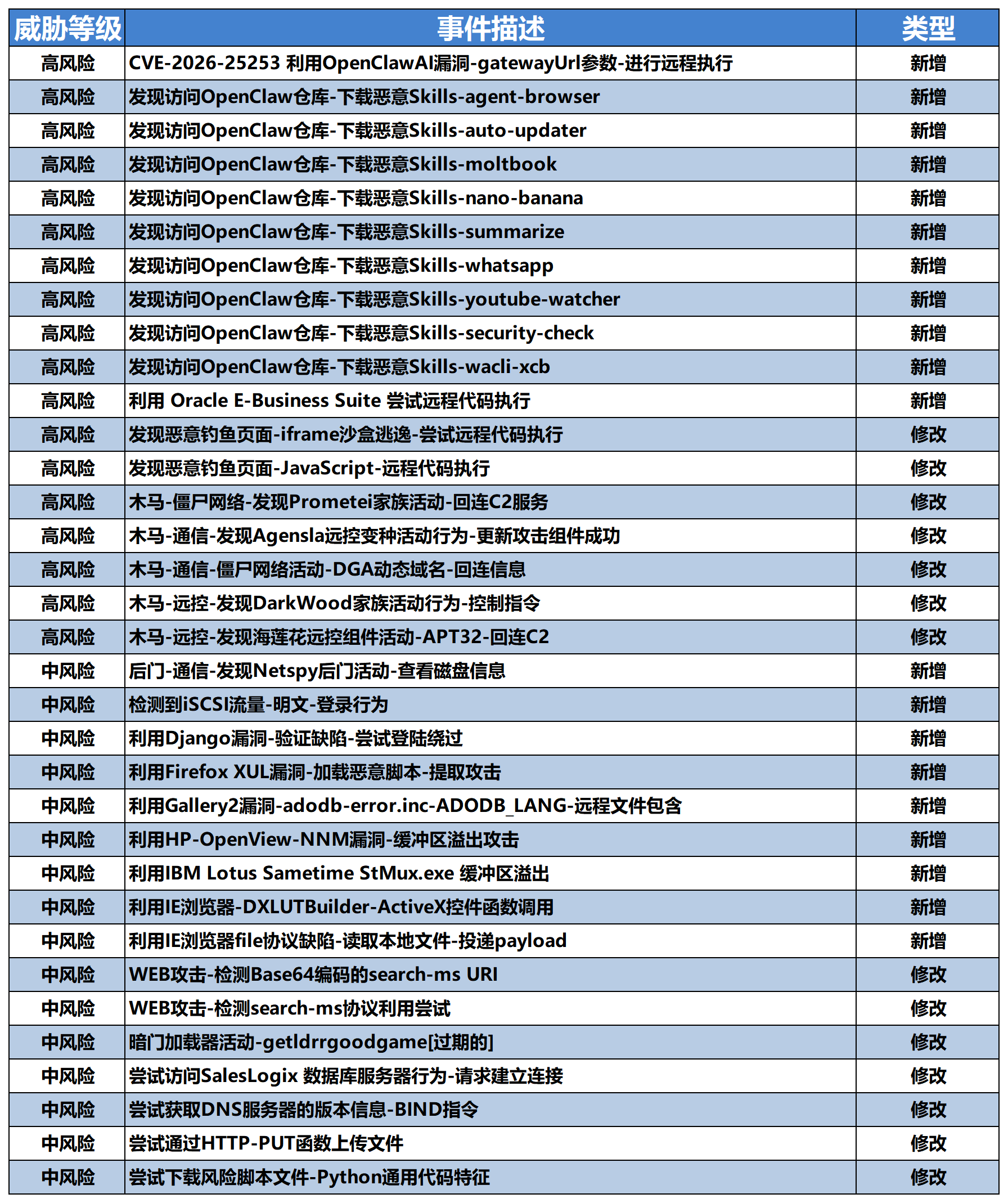

网络攻击行为特征涉及代码执行、代码注入等高风险,涉及漏洞利用、文件上传等中风险。安天网络行为检测引擎收录了近期流行的网络攻击行为特征。本期新增检测规则66条,本期升级改进检测规则149条。

期更新涉及OpenClaw远程代码执行漏洞的对抗,该漏洞可允许攻击者通过精心构造的恶意链接实现远程代码执行。漏洞被描述为Token外泄问题,控制UI会信任查询字符串中的gatewayUrl而无需进行验证,并在加载时自动连接,将存储的Token发送到攻击者控制的服务器。强烈建议涉及OpenClaw 用户立即升级检测能力。本期对抗网络攻击行为特征涉及代码执行、代码注入等高风险,涉及漏洞利用、文件上传等中风险。

2. 更新列表

本期安天网络行为检测引擎规则库部分更新列表如下:

3. 网络流量威胁趋势

安天网络行为检测引擎最新规则库版本为Antiy_AVLX_2026020507建议及时更新安天探海威胁检测系统-网络行为检测引擎规则库(请确认探海系统版本为:6.6.1.4 及以上,旧版本建议先升级至最新版本),安天售后服务热线:400-840-9234。

此外,研究人员披露APT组织RedKitten的网络行动,目标包括多家非政府组织以及近期参与记录人权侵犯事件的活动人士。该行动被归因于一个讲波斯语、被评估为与伊朗国家利益结盟的网络威胁行为者。据报告,这一行动的时间与2025年底伊朗全国性骚乱事件大致重合,当地因通胀飙升、食品价格上涨和货币贬值引发抗议,随后出现大规模伤亡与网络中断。研究人员指出,RedKitten所使用的恶意软件通过GitHub和GoogleDrive获取配置和模块化载荷,并基于Telegram进行远程控制。攻击链条以一个7-Zip压缩包为起点,内含带宏的MicrosoftExcel文档,文件名为波斯语,报告还评估攻击者很可能依赖大语言模型辅助构建攻击工具。

本期活跃的安全漏洞信息

1OpenClaw 远程代码执行漏洞(CVE-2026-25253)

2Apache NimBLE代码问题漏洞(CVE-2025-53477)

3Apache SIS XML外部实体注入漏洞(CVE-2025-68280)

4WordPress plugin WordPress Content Flipper跨站脚本漏洞(CVE-2025-11769 )

5Microsoft SharePoint远程代码执行漏洞(CVE-2026-20963)

值得关注的安全事件

1OpenClaw漏洞允许通过恶意链接实现远程代码执行

研究人员披露OpenClaw中存在一个高严重性漏洞,可允许攻击者通过精心构造的恶意链接实现远程代码执行。该漏洞被标记为CVE-2026-25253(CVSS评分为8.8),已在2026年1月30日发布的2026.1.29版本中修复。漏洞被描述为Token外泄问题,控制UI会信任查询字符串中的gatewayUrl而无需进行验证,并在加载时自动连接,将存储的Token发送到攻击者控制的服务器。

2APT28组织利用近期Microsoft Office漏洞发起攻击

乌克兰计算机应急响应小组(CERT-UA)表示,俄罗斯黑客APT28正在利用CVE-2026-21509漏洞开展攻击,该漏洞存在于多个版本的Microsoft Office中,并于1月26日被Microsoft通过紧急更新修复,同时被标记为被积极利用的零日漏洞。CERT-UA在微软发布警报三天后发现了利用该漏洞的恶意DOC文件样本,以欧盟驻乌克兰常驻代表委员会磋商为主题。在其他案例中,相关邮件冒充乌克兰水文气象中心,发送至60多个政府相关地址。CERT-UA指出,相关攻击样本的元数据显示其创建时间为紧急更新发布后的第二天。

安天探海网络检测实验室简介

安天探海网络检测实验室是安天科技集团旗下的网络安全研究团队,致力于发现网络流量中隐藏的各种网络安全威胁,从多维度分析网络安全威胁的原始流量数据形态,研究各种新型攻击的流量基因,提供包含漏洞利用、异常行为、应用识别、恶意代码活动等检测能力,为网络安全产品赋能,研判网络安全形势并给出专业解读。