“威胁通缉令”年度更新!

时间:2026年02月28日

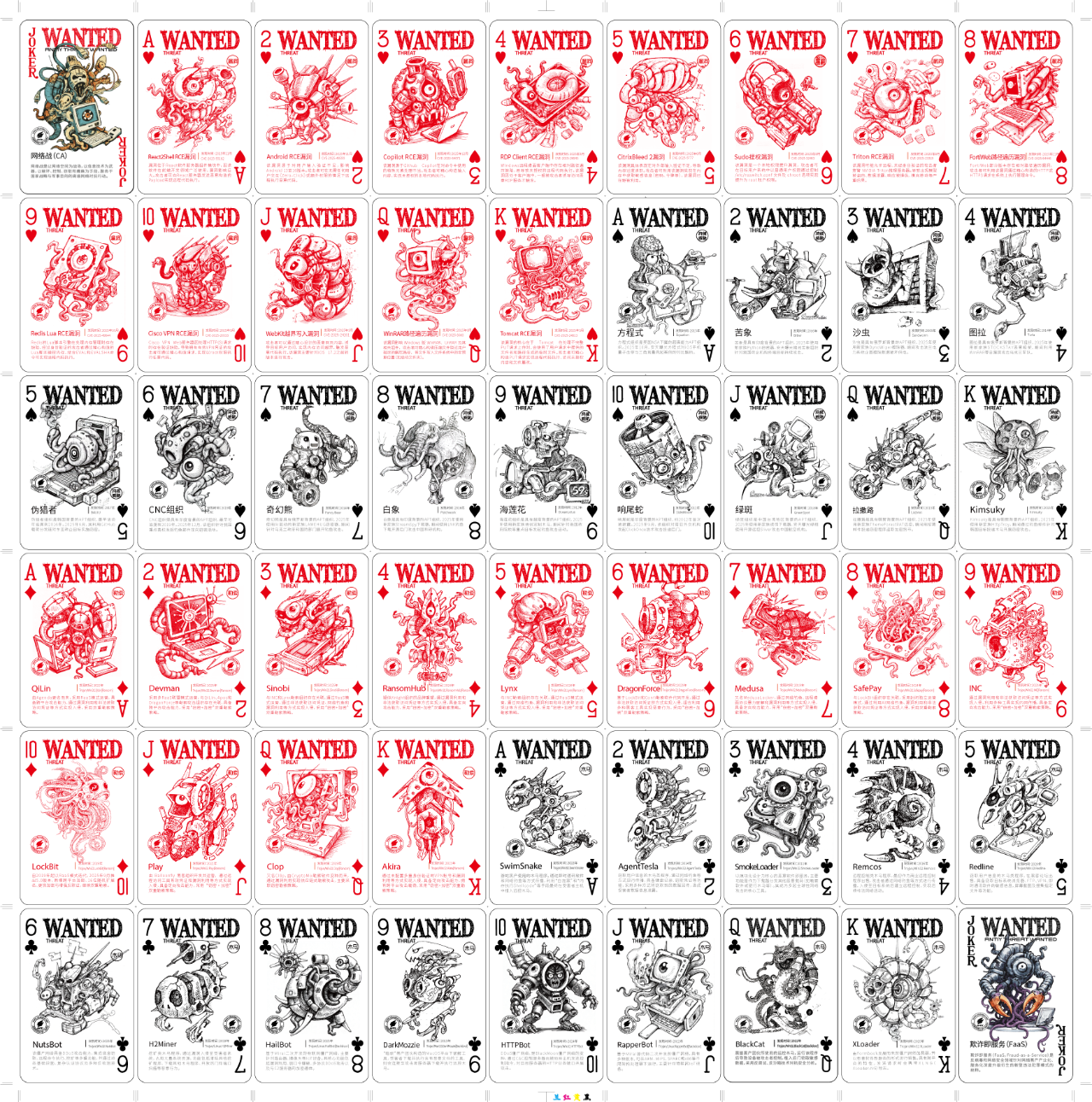

每年年初例行发布以卡牌形式的“威胁通缉令”是安天发起并坚持多年的网络安全知识科普活动。实体卡牌在网络安全宣传周和一些展会做科普宣传,在线版本则于计算机病毒分类命名百科网站发布(查看链接 https://www.virusview.net/virusWantedOrder)。

2025年过去了,我们照例总结了2025年值得关注的计算机病毒与恶意代码,绘制新版威胁通缉令。接下来,我们将每日一更,逐张揭秘计算机威胁,也同步了解AVL SDK反病毒引擎的检测能力。

“威胁通缉令”简介

自2011年起,安天CERT工程师依托年度监测分析和研判结果,每年年初对上一年度有代表性的计算机威胁进行提炼总结和分类整理,印刷在一套扑克牌上,就成为了“威胁通缉令”。“黑桃♠”“红桃♥” “方块♦”“梅花♣” 4种花色分别对应上一年不同的威胁形态,数字大小则按照对应威胁的危害与影响进行调整。大小王则不是具体的病毒类型,而是最值得关注的TOP1和TOP2威胁趋势。安天AMPS网安文化工作室则以病毒名称、传播方式、危害对象等为启发,将相关病毒绘制成“妖魔鬼怪”的形象,从而让人们直观的感受到具象的“威胁”所带来的威胁,理解安全检测防护能力所带来的价值。从2024版通缉令开始,安天搭建开源平台,学习历史通缉令语料,由AI辅助完成形象创作。

2025版“威胁通缉令”(2026年2月更新)

♣ 梅花丨特洛伊木马

2025年安天累计捕获入库了36625个木马家族,发现13397217个木马家族变种,新增加了6711个木马分类命名。我们从中选择了13种带有典型意义的木马列入通缉令。点数则反映其在2025年度的活跃程度。本年度需重点警惕的是“游蛇”黑产团伙(别名“银狐”、“谷堕大盗”等)开发的SwimSnake木马,该家族持续保持高活跃度。该团伙利用即时通讯软件(微信、企业微信等)、搜索引擎SEO推广及钓鱼邮件等渠道广泛传播恶意文件,具有变种迭代频繁、免杀手段更新迅速、攻击目标覆盖行业广等特点,持续针对国内用户发起以信息窃取和资金诈骗为目的的攻击活动,对企业和个人安全构成实质性威胁。

XLoader在2025年持续以MaaS(恶意软件即服务)模式活跃,作为Formbook的继承者已演进至v8.0版本,针对Windows和macOS平台实施跨平台信息窃取攻击。该版本采用双层RC4加密、动态密钥构建及Secure-call Trampoline等高级反分析技术,结合NTDLL Hook Evasion对抗EDR检测,同时通过钓鱼邮件嵌入PDF与XLSX文档、利用CVE-2017-11882漏洞及隐写术投递载荷,维持其“加载器+窃密器”双重角色以窃取浏览器凭证、会话Cookie及键盘记录。值得注意的是,2025年安全研究团队开始运用生成式AI(GPT-5)对抗其复杂混淆,成功在数十分钟内解密百余加密函数并溯源64个C2域名,标志着AI技术与高级商业木马间的攻防对抗进入新阶段。

♦ 方块丨勒索攻击组织

尽管勒索攻击中的主要工具也以特洛伊木马为主,但由于勒索攻击威胁的普遍性,我们将其单独作为了一个花色,并以勒索组织作为“通缉”对象。点数的排序是基于本年度勒索攻击事件的活跃度而定。不同的勒索攻击组织采用各种攻击手段,以实现对目标系统环境的侵入、远控、信息窃取,之后利用勒索攻击执行体对特定目标发动勒索攻击。

据不完全统计,2025年有115个不同名称的勒索攻击组织通过Tor网站或Telegram频道等特定信息源发布受害者信息。这些组织发布的受害者信息涉及约7300个来自全球不同国家或地区的组织机构,覆盖多个行业。然而,实际受害者数量远超这一数字,因为绝大多数的攻击事件并未浮出水面。特别值得关注的是QiLin、Akira和Clop勒索攻击组织,在2025年它们公布的受害者总数约为2300条,这一数字占到了全年勒索事件受害者总数的大约31%。

QiLin(曾用名Agenda)勒索攻击组织被发现于2022年,在2025年呈现爆发式增长,全年声称攻击事件超过1000起,占全球勒索软件攻击的13.6%。该组织采用Rust和Golang开发跨平台勒索载荷,可同时攻击Windows、Linux及VMwareESXi服务器,并通过RaaS(勒索软件即服务)模式运营,其攻击链严重依赖失窃凭证、鱼叉式网络钓鱼及MSP供应链入侵。

Clop(又名Cl0p/CL0P)勒索组织在2025年延续其"零日漏洞驱动的大规模数据勒索"模式,第一季度即成为最活跃攻击者,利用Cleo托管文件传输产品(Harmony、VLTrader、LexiCom)的零日漏洞(CVE-2024-50623、CVE-2024-55956)实施攻击活动,其中逾300家直接源于该活动。作为与TA505关联、自2019年活跃的老牌团伙,Clop已转向纯数据勒索策略——放弃传统加密,专注利用企业级文件传输与ERP系统中的零日漏洞实施供应链打击。

2025年勒索木马工具呈现"基于源码的功能交叉重构"特征,各组织通过Conti代码继承、附属组织迁徙与品牌轮换形成复杂网络,Akira、Play、SafePay、INC及DragonForce均源自Conti代码库。DragonForce与QiLin、Devman存在血缘关系,Devman最初作为二者附属使用DragonForce构建器独立。LockBit在遭受执法打击后,其附属经RansomHub(2025年关闭)大规模流向QiLin与DragonForce,形成"LockBit→RansomHub→QiLin/DragonForce"的迁徙链。Lynx、INC、SafePay构成紧密"三驾马车",Sinobi被认为Lynx直接重命名。Clop独立于Conti系之外,与TA505关联,专注零日漏洞供应链攻击。Medusa、The GentleMen等则相对独立运营。整体而言,各组织通过持续的品牌轮换与附属成员流动规避执法,形成动态联盟的犯罪生态系统。

♥ 红桃丨漏洞利用代码

红桃对应的是漏洞利用代码,漏洞利用是攻击者将这些漏洞实现武器化的过程,通过漏洞实现初始访问、恶意代码执行等恶意行为。我们从全年海量的新发现和活跃的漏洞中选取了13个典型漏洞。排序中兼顾考虑了漏洞利用的活跃情况和直接的后果影响。

2025年全球网络安全漏洞态势是在AI自动化挖掘的推动下,进入一个新的爆发期。新漏洞爆发伴随快速利用。据全年度统计数据,2025年全球月均漏洞发现达4000以上,其中12月更出现超过5500个漏洞的峰值。以CVE编号全年数量为例,同比增长了20.2%(8140个);以漏洞类型为例,全年漏洞主要还是集中在Web侧的传统漏洞类型上,包括XSS、Sql注入、CSRF等,其中数量最多的还是XSS;以影响类型为例,漏洞主要影响集中在代码执行、拒绝服务及权限提升上。

从技术层面看,2025年漏洞发现与利用呈现出明显的人工智能驱动特点。一方面,AI技术被广泛引入漏洞挖掘环节,通过自动化代码分析、模糊测试和机器学习,漏洞发现效率显著提升,年度曝光持续增长;另一方面,AI对漏洞利用的也有显著富足作用,攻击者利用大模型快速理解补丁差异、生成利用思路甚至辅助构造PoC,使漏洞武器化门槛进一步降低。在云原生与供应链场景中,配置缺陷、权限边界设计问题与依赖组件漏洞交织叠加,单个漏洞往往具备跨服务、跨环境扩散的潜在能力,放大了实际攻击影响。

♠ 黑桃丨APT攻击组织

黑桃对应的是APT攻击组织和装备,并以对应的组织为“通缉”对象。黑桃点数的排序是基于本年度APT攻击组织利用其攻击装备开展攻击活动的活跃度而定,APT攻击装备是实际用于攻击的工具和技术。

美NSA背景方程式组织针对iOS等手机移动终端设备的系列攻击再次体现超强其突防能力。Kimsuky、拉撒路持续活跃,Kimsuky继续围绕学术与政策研究领域实施钓鱼窃密,拉撒路则通过虚假招聘和跨平台窃密程序重点攻击加密货币生态,韩国背景伪猎者组织借助GitHub等公共平台构建载荷分发链,对东亚政企目标实施隐蔽渗透,三者在情报与经济收益层面各有侧重。

奇幻熊、图拉与沙虫在2025年保持较高攻击强度,图拉通过滥用本地ISP篡改无线网络入口的高级技术手段对高敏感目标实施中间人攻击,沙虫则延续其破坏性传统,对电力系统等关键基础设施投放擦除型恶意程序,攻击行动与现实战争冲突的高度联动。

南亚方向APT活动强度尤为突出,白象、苦象、响尾蛇及CNC组织持续针对中国高校、科研机构及政企单位展开定向攻击,普遍采用LNK钓鱼、ClickOnce技术、开源远控与云端载荷分发等手段,强调长期潜伏与情报积累。

海莲花在2025年继续针对我国政府与院校目标发起钓鱼攻击,对我国重点行业与核心机构持续开展常态化网络攻击渗透。

台海背景的绿斑组织针对我国大量目标机构实施钓鱼、远控等攻击。

🃏 大小王

回顾2025年,我们在历史上第一次同时替换了大小王。小王牌型从勒索攻击换为欺诈即服务(FaaS),“欺诈即服务”(Fraud-as-a-Service, FaaS)是一种网络犯罪商业模式,它将复杂的欺诈技术打包成标准化、可订阅的服务,让毫无技术背景的人也能轻松实施金融诈骗。以一站式服务的形式向低技术门槛从业者提供欺诈能力租赁、售卖与定制,大幅降低网络欺诈实施门槛的新型违法犯罪模式,游蛇(银狐)黑产团伙是该模式在终端恶意程序欺诈领域的典型代表。

大王则首次从高级持续性威胁(APT)替换为网络战(CA),随着全球地缘安全冲突的加剧,带有地缘安全和军事行动的,造成物理和社会关联影响的网络攻击活动进入到一个高发期。

54张卡牌只能打开计算病毒与安全威胁的一个科普窗口,计算机病毒分类命名知识百科不仅有历年威胁通缉令内容,更包含57509个病毒家族、108075个分类命名、350余条攻击组织、600余种勒索攻击数据等病毒知识信息。同时可以在线分析病毒、了解AVL SDK反病毒引擎和澜砥大模型的检测分析能力。专业工程师更可以下载安天MAE恶意代码分析环境,与病毒百科交互使用。

计算机病毒分类命名知识百科:https://www.virusview.net/

安天MAE样本集成化分析环境客户端:https://mae.antiy.cn。